Windows 11 24H2では「デバイスの暗号化」の条件が変わり、より多くのPCでドライブが暗号化される

ASCII.jp / 2024年10月20日 10時0分

Windows 11には、BitLockerと呼ばれる「ドライブ暗号化」機能がある。BitLockerの有効化(暗号化)や暗号化したドライブの読み書きは、すべてのエディションで可能。BitLockerの管理機能は、Homeエディションにはなく、Pro以上のエディションでのみ利用できる。

また、Windows 11では、「BitLockerドライブ暗号化」と「デバイスの暗号化」の2つの「暗号化技術」が表示されることがある。今回はこのあたりを解説したい。

Windows 11における暗号化機能とは

Windows 11には、BitLocker暗号化技術を使って、ディスクドライブを暗号化する機能がある。これにより、もしディスクドライブがPCから抜き出されてしまっても、暗号化により内容を読み出すことが困難(事実上不可能)になる。

ただし、BitLockerが保護するのはあくまでドライブ(ボリューム)であり、Windows上で動作するアプリケーションからは、暗号化されているようには見えず、常にアクセスが可能で、BitLockerによる保護はなされない。

たとえば、デスクトップを表示させたまま離席したような場合には、ファイルへのアクセスは自由であって、簡単にコピーできる。こうした場合の保護には、BitLockerによるドライブ暗号化ではなく、ファイル暗号化機能を使う必要がある。

BitLockerで暗号化されたドライブにアクセスするには「BitLocker 回復キー」が必要になる。ただし通常は、Windows 11のシステム要件で必要とされているTPMデバイスを使い、ログイン時に自動で回復キーを使ってドライブをアクセス可能にしている。

こうした技術があるため、BitLockerが適用されていても、ユーザーは、これを意識することなく利用できる。逆に言えば、多くのユーザーは、BitLockerでドライブが保護されているかどうかを知らずにWindowsを利用している。このため、Windowsの誤動作などにより「BitLocker回復キー」を要求されると、何をしていいのかわからない、という事態が発生する。

特に注意が必要なのは、Windowsをローカルユーザーとして利用している場合だ。「BitLockerの回復キー」は、MicrosoftアカウントやAzure AD(Active Directory)のユーザーの場合、クラウド側に自動で保存され、自分の回復キーに簡単にアクセスできる。

しかし、ローカルユーザーだと、ユーザー自身がUSBメモリにバックアップする、印刷するなどしておかないと、BitLocker回復キーを入手する方法がない。BitLockerは強力な暗号化なので、回復キーなしに解読することは不可能。インターネットから入手できるツールではありえない(もしできるという人間がいるとしたらそれは詐欺だ)。

BitLockerに関連する機能

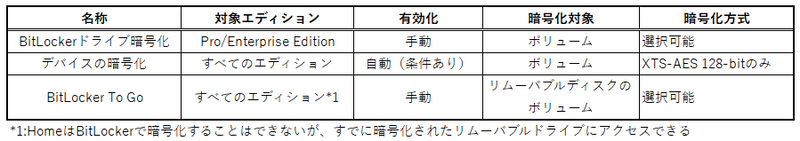

BitLockerを使う技術としては、大きく3つがある。Windows 11をプレインストールしたメーカー製マシンの場合、最初の起動時のOOBE(Out Of Box Experience)のタイミングで、条件を満たせば「デバイスの暗号化」が自動的に有効になる。

この条件については、あとで解説するが、Windows 11 24H2で有効化の条件が緩和され、より広い範囲のPCでデバイスの暗号化がされる。

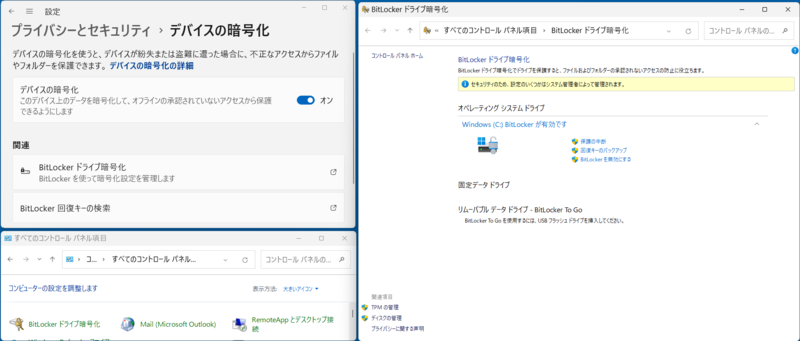

もう1つは「BitLocker ドライブ暗号化」である。これは、BitLockerの機能というよりも、BitLockerの管理機能である。この管理機能があるために、Windows 11 Proエディション以上では、手動でドライブを暗号化できる。一方でWindows 11 Homeでは条件を満たさず、デバイスの暗号化が有効にならないマシンは、BitLockerを管理できず、手動での有効化は不可能だ。

Pro以上のエディションでは、コントロールパネルの「BitLockerドライブ暗号化」が利用できるため、「デバイスの暗号化」により有効になったBitLocker機能を制御できる。

Homeでは、コントロールパネルに「BitLockerドライブ暗号化」がなく、設定アプリの「プライバシーとセキュリティ」→「デバイスの暗号化」でオン/オフが可能なだけだ。ここに「BitLockerドライブ暗号化」へのリンクがあるが、開くとMicrosoftストアのProエディションへのアップグレード(有料)のページが表示される……押すだけ無駄である。

ただしHomeエディションは、BitLockerの管理機能がないだけで、BitLockerにより暗号化されたドライブの読み書き自体は可能。

BitLockerの機能の1つである「BitLocker To Go」は、リムーバブルドライブを対象にしたもので、機能的には「BitLocker ドライブ暗号化」と同じだが、設定ページからではなく、エクスプローラーでリムーバブルドライブを選択してコンテキストメニューから起動する。

これができるのもWindows 11 Pro以上のエディションで、Homeエディションでは、BitLocker To Goを有効化することはできない。

BitLockerが複雑っぽいのは、Proエディションでのみ「BitLocker」が利用できるように見せるためだ。実際HomeエディションにもBitLocker機能のほとんどが含まれていて、無いのは管理機能(コントロールパネルのBitLockerドライブ暗号化アイコン)だけである。

デバイスの暗号化と適用条件

「デバイスの暗号化」は、Windowsがインストールされたあと、最初のユーザー登録をして、該当ユーザーがログインしたときに実行されるCドライブの暗号化である。いわゆるOOBEの最中に開始され、利用者がMicrosoftアカウント、Azure Active Directoryのどちらかでユーザー登録をした場合も有効になる。

Windows 11のGUIでは、「デバイスの暗号化」と表記されるが、Microsoftのドキュメントでは、「BitLocker 自動デバイス暗号化(automatic device encryption)」(Auto-DE)と表記されることがある。つまり、BitLockerの1種なのである。

「デバイスの暗号化」は、ラップトップやタブレットなど、外部にもちだす可能性のあるハードウェアに対して、最低限のセキュリティを提供するために自動的に有効にされる。この条件がWindows 11 Ver.24H2で変更になる。簡単に言えば、従来は対象にならなかったマシンでも「デバイスの暗号化」が自動で有効になる。

緩和される条件は、

モダンスタンバイ 未登録のDMAポート

の2つである。前者は、ポータブルPCとデスクトップPCの違いとして利用される条件だ。正式には、モダンスタンバイまたは、ハードウェア セキュリティ テスト インターフェイス (HSTI)に対応しているかどうかが。

未登録のDMAポートとは、DMAデバイスがレジストリに登録されているかどうかである。レジストリは、

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DmaSecurity\AllowedBuses

で、通常は製造メーカーがプレインストール時の設定として登録する。このため、自作マシンなどは未登録のDMAポートのままになっている可能性があった。

24H2での「デバイスの暗号化」有効化条件の緩和は、これまで範囲外だったデスクトップマシンなどにまで、BitLockerによるドライブ暗号化を拡大するものだ。マシンが盗難やハッキングされた、といった場合にドライブを直接読み取られて、パスワードキャッシュなどの重大な情報が漏洩する可能性が低くなる。

少なくともログインできない状態なら、ファイルシステムを消去するしか方法がなく、比較的安全が保たれる。

BitLockerは、ドライブの暗号化で、不正なハードウェアアクセスなどの対策とはなるものの、地味な技術で、普段、恩恵に与ることもなれば、意識することも少ない。

ただ、トラブル時にWindows REを使う、ハードウェアの大規模な変更などで「BitLocker回復キー」を要求されることがあることは意識しておいた方がいいだろう。今年7月には、Windows Updateのあと、回復キーの入力を求められることがあった。少なくとも、BitLocker適用の有無と適用されていたら回復キーの入手方法ぐらいは確認しておくべきだ。

この記事に関連するニュース

-

チェック・ポイント・リサーチ、2024年11月に最も活発だったマルウェアを発表 国内・グローバルともにIoTデバイスや重要インフラを狙うAndroxgh0stが首位

PR TIMES / 2024年12月19日 16時15分

-

クライアント運用管理ソフトウェア「SKYSEA Client View Ver.20.1」を発売しました

PR TIMES / 2024年12月16日 17時15分

-

AMD、Intel CPU搭載のCopilot+ PCでも使える「Recall」のテスト開始/Googleが次世代のAIモデル「Gemini 2.0」を発表

ITmedia PC USER / 2024年12月15日 6時5分

-

Google、テキスト生成された画像から3Dワールドを生成するAI「Genie 2」を発表/MicrosoftがWindows 11のハードウェア要件緩和を否定 TPM 2.0の重要性を強調

ITmedia PC USER / 2024年12月8日 6時5分

-

NECのCopilot+ PC「LAVIE NEXTREME」 AI処理対応、AMD「Ryzen PRO」CPU搭載

J-CASTトレンド / 2024年12月6日 18時0分

ランキング

-

1アップル初売り、1月2日スタート! ギフトカード対象のApple Watch Series 10が人気

マイナビニュース / 2025年1月2日 22時0分

-

2『ポケモン』『メトロイド』最新作も!“2025年のスイッチ独占タイトル”を見逃すな─待望の再誕や名コンビの復活も

インサイド / 2025年1月2日 17時0分

-

3『グラブル リリンク』や『CC FFVII -リユニオン-』も!約2,000円以下のゲオ店舗セールソフトをチェック─「3本購入で半額」の1,480円以下もまとめて紹介

インサイド / 2025年1月2日 22時30分

-

4【ハードオフ】2750円のジャンク品を持ち帰ったら…… まさかの展開に驚がく「これがジャンクの醍醐味のひとつ」

ねとらぼ / 2025年1月2日 11時0分

-

5100均のカードスタンドの“じゃない使い方”に反響 推し活に最適なアイデアに「凄すぎるぞ」「めっちゃいいなこれ」

ねとらぼ / 2024年12月30日 20時10分

記事ミッション中・・・

記事にリアクションする

![]()

記事ミッション中・・・

記事にリアクションする

エラーが発生しました

ページを再読み込みして

ください