アバスト、2024年第1四半期脅威レポートを発表

PR TIMES / 2024年6月6日 13時45分

YouTubeがサイバー犯罪の新たな主戦場になり始めているサポート詐欺も前四半期から153%の増加

デジタルセキュリティおよびプライバシー製品のグローバルリーダーで、Gen傘下のアバストは、2024年第1四半期の脅威レポートを発表しました。レポートによると、YouTubeを介したサイバー犯罪が活発になってきたことが明らかになりました。また、日本は引き続きサポート詐欺において世界トップクラスの被害件数を記録し、全四半期から153%も増加したことが分かりました。

レポートの主なトピックは以下をご覧ください。

YouTubeがフィッシング、不正広告、仮想通貨詐欺の新たな戦場に

25億人のユーザーを抱えるYouTubeが不正広告の重要なターゲットとして、詐欺師から注目されつつあります。自動化された広告システムとユーザー生成コンテンツの組み合わせは、サイバー犯罪者が従来セキュリティ対策を回避するための手法となっており、YouTubeがフィッシングやマルウェアを展開するための強力な媒体となりつつあります。またその中にある脅威としては、LummaやRedlineのような認証情報を盗むもの、フィッシングや詐欺のランディングページ、正規のソフトウェアやアップデートを装った悪意のあるソフトウェアなどが存在しています。さらに、YouTubeはトラフィック配信システム(TDS)への導線としても機能し、ユーザーを悪意のあるサイトへの誘導や、偽の景品から投資詐欺など、さまざまな詐欺の足がかりとなっています。

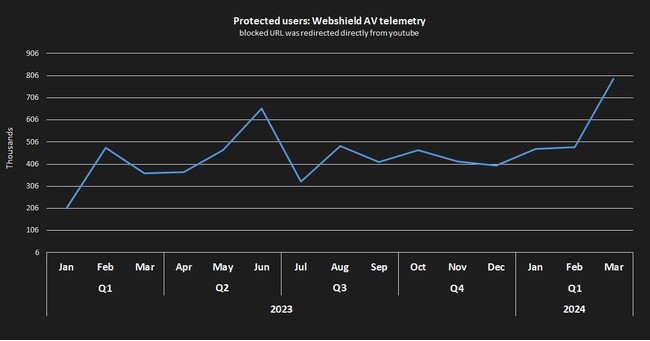

当社のリアルタイムスキャンでは、ユーザーがコンテンツ閲覧する際にYouTubeからリダイレクトされるHTTPリクエストを毎日数千件もブロックしています。

[画像1: https://prtimes.jp/i/134617/8/resize/d134617-8-f818efd02b2d566bb295-0.jpg ]

-2023年にYouTubeで詐欺の脅威から保護されたユニークユーザーは約400万人

-2024年第1四半期だけでは、月間約50万人のユニークユーザーを保護

また近年の傾向として、YouTube上でDeepFake動画が増加しています。これらの動画は、人物などを模倣し、視聴者を誤解させ、偽情報を広める重大なリスクを伴います。第1四半期には、5,000万人以上の登録者を持つYouTubeアカウントが、仮想通貨詐欺のDeepFake動画を拡散するために乗っ取られたことを確認できました。

YouTubeを悪用して脅威を広める方法は数多くあり、以下その一部を紹介します:

1.クリエイターを狙ったフィッシングキャンペーン:YouTubeクリエイターに対して、コラボの提案をする不正メールを送信します。このメールを信じて連絡がとれると、コラボに必要なソフトウェアと装ってマルウェアへのリンクを送り、Cookie盗難やアカウント情報を盗まれます。

2.悪意のある動画説明文:詐欺師は、ゲームや効率化ツール、ウイルス対策プログラムなど、正規のソフトウェアのダウンロードを装い、悪意のあるリンクを含む説明付きの動画をアップロードすることにより、ユーザーを騙してマルウェアのダウンロードを促します。

3.チャンネル乗っ取りによる脅威の拡散:フィッシングやマルウェアによってYouTubeのチャンネルをコントロールすることで、詐欺師がそのチャンネルを利用し、視聴者からの初回入金を必要とする暗号通貨詐欺など、様々な詐欺脅威を広めます。

4.ソフトウェア・ブランドと合法的に見えるドメインの悪用:信頼できる企業を模倣したウェブサイトを作成し、違法なソフトウェアのダウンロードを促します。

5.ビデオコンテンツによるソーシャルエンジニアリング:チュートリアルビデオやクラックされたソフトウェアのオファー投稿をし、有益なツールを装ってマルウェアをダウンロードするようユーザーを誘導します。この手口は、有料のサービスやソフトウェアに無料でアクセスしようとするユーザーを狙い、YouTubeの検索や推薦のアルゴリズムを活用して、潜在的な被害者を狙います。

ランサムウェアのリスク比率が前四半期の2倍以上に上昇

ランサムウェアとは、恐喝を行うマルウェアの一種です。最も一般的なパターンは、被害者のPC上の文書、写真、ビデオ、データベース、その他のファイルを暗号化するものです。これらのファイルが、まず復号化しなければ使用できなくなり、ファイルを復号化するために、攻撃者は「ランサム」と呼ばれる金銭を要求します。

ランサムウェアの猛威をふるっている1つがLockBitで、その暗号化と攻撃は引き続き続いています。LockBitへの注目は依然高く、今年の2月19日には、10カ国の法執行機関による共同作戦「クロノス作戦」が発表されたことで注目されました。また、この作戦の成果としてFBIはLockBitのインフラへの侵入に成功し、約1000の秘密暗号鍵を確保し、公開復号化装置を公開しました。

当社のユーザーベースで最も多くブロックされているランサムウェアは以下になります。

LockBit、Akira、BlackCatのような有名な脅威とは対照的に、以下のランサムウェアについてメディアで目にすることはほとんどありません。理由としては、これらの種類のランサムウェアは大企業を攻撃して、身代金として数百万ドルを要求するのではなく、個人または中小企業に焦点を当て、数千ドル単位の身代金を要求するためです。

・WannaCry(21%)

・Enigma(12%)

・STOP(12%)

・Mallox(aka TargetCompany)(3%)

・DarkSide(2%)

・Cryptonite(1%)

当社のユーザーベースにおけるランサムウェアの全体的なリスク比率は、前四半期と比較して増加傾向にあることが分かりました。国別のランサムウェアリスク比率は以下の地図に示されています。

特に日本、ブルガリア、チェコ、ハンガリーで大幅に増加していることがみられ、リスク比率は前四半期と比較すると2倍以上に増加していることがわかりました。

[画像2: https://prtimes.jp/i/134617/8/resize/d134617-8-93f3253c13913bf84e0d-0.jpg ]

サポート詐欺、日本は153%増加

サポート詐欺は、正規のサポート担当者を装った詐欺師が、被害者のデバイスにリモートアクセスしたり、クレジットカードや銀行口座の詳細情報などの重要な個人情報を取得しようとしたりするものです。2023年を通して、サポート詐欺に関する活動は継続的に減少していましたが、今年の第1四半期では、サポート詐欺が増加傾向となりました。

[画像3: https://prtimes.jp/i/134617/8/resize/d134617-8-5934f8a4c437f10d6e87-0.jpg ]

スイスのサポート詐欺の活動は177%増と今期最高の伸びを示し、サポート詐欺のホットスポットである日本も、153%の大幅増加が確認されました。

これらの数字の増加より、各地域におけるサイバーセキュリティ自体の増加傾向が浮き彫りにされ、特にヨーロッパの裕福な国々が顕著な結果をしめしている。

[画像4: https://prtimes.jp/i/134617/8/resize/d134617-8-84ae54f02dd563fd4d6c-0.jpg ]

返金と請求書詐欺:iCloudデータ削除詐欺

2024年第1四半期に注目を集めた還付金詐欺と請求書詐欺の一つは、トップクラスのサービスを標的にし、そこから他のあまり価値のないサービスへ誘導するものがありました。標的となったアカウントはiCloudで、機密情報を含むユーザー情報を抽出する支払いゲートウェイへのTinyURLリンクが添付されていたことが分かりました。

これを防ぐために、多要素認証を有効にし保護することが重要であり、9to5 Googleによると、Googleユーザーの多要素認証を有効にすることで、漏洩したアカウントが50%減少したことが判明しています。

世界的な広がりを見ると、英語圏が欧州連合(EU)とともに最も影響を受けていることがわかる。前四半期に最も急増した国は、29%増のベルギー、13%増のイギリス、10%増のルクセンブルクである。一方、最も落ち込んだのは29%減のオーストラリア、15%減のアメリカ、5%減のカナダである。

[画像5: https://prtimes.jp/i/134617/8/resize/d134617-8-92b9431138290db91664-0.jpg ]

モバイルユーザーを脅かす新しい自動起動バンカー

バンカー(Bankers)は洗練されたタイプのモバイルマルウェアで、銀行口座の詳細、暗号通貨ウォレット、インスタントペイメントをターゲットにし、金銭を引き出すことを目的としています。

MoqHaoバンカーは、Androidに内蔵されたContact Providerサービスを使用することで、インストール後に自動実行する機能を導入しています。また特別なメタデータを持つアプリマニフェストの最初のアクティビティとしてこれを設定することで、アプリがインストールされるとすぐに実行され、ユーザーが初めて実行する前に悪意のあるサービスをトリガーできるようになります。インストールされ、実行されると、MoqHaoはユーザーを騙して、銀行の詳細を提供させようとするフィッシングメッセージが表示されます。その後、連絡先の詳細やSMSメッセージを取得し、C&Cサーバーに送信されます。バンカーは国別のフィッシング・メッセージをプリセットしている一方で、この目的のために特別に設定されたPinterestのプロフィール記述から動的にメッセージを読み込むことも可能で、被害者に合わせたメッセージを配信するという非常に巧妙な方法をとっています。

またこのバンカーは、偽のフィッシングSMSメッセージを通じて配信されており、多くの場合は配送サービスを装い、主に日本、韓国、ドイツ、フランス、インドのユーザーをターゲットにしている。

2024年第1四半期のバンカーのリスク比率は、トルコが最も高い結果となりました。また、RewardStealバンカーが台頭しているインドでも、リスク比率が顕著に上昇しているのがみられました。そのほかにも韓国、日本、タイ、ベトナムといった国々が、新たなバンカーのターゲットとなっていることが明らかとなりました。

[画像6: https://prtimes.jp/i/134617/8/resize/d134617-8-902f96896a17c5da1bf3-0.jpg ]

[画像7: https://prtimes.jp/i/134617/8/resize/d134617-8-111ed5183d7cb277842d-0.jpg ]

より詳細な情報については、レポート(英語)をご覧ください:

https://decoded.avast.io/threatresearch/avast-q1-2024-threat-report/

Avastについて

アバストはデジタルセキュリティとプライバシーのリーダーであり、信頼できる消費者ブランドで、デジタル化が進んだ世界においてもサイバー犯罪などの危険を心配せず、自由にデジタルを使いこなせる環境「デジタルフリーダム」の実現に力を注ぐグローバル企業のGen(NASDAQ:GEN)のブランドです。アバストは数億人ものユーザーをインターネット上の脅威から守り、モバイル、PC、Mac向けのセキュリティ製品は、著名な第三者機関であるVB100、AV-Comparatives、AV-Test、SE Labs等によって授賞を受けています。またアバストはCoalition Against Stalkerware、No More Ransom、 Internet Watch Foundationのメンバーです。詳しくはAvast.comをご覧ください。

企業プレスリリース詳細へ

PR TIMESトップへ

この記事に関連するニュース

-

『ランサムウェアによる暗号化被害を「ゼロ」にする』というテーマのウェビナーを開催

PR TIMES / 2024年7月3日 9時0分

-

ネットスコープ、通信業界のクラウドアプリを標的としたサイバー脅威レポートを公開

PR TIMES / 2024年7月2日 15時45分

-

KnowBe4の医療機関のサイバーセキュリティ危機にスポットライトを当てる新しいレポートを提供

PR TIMES / 2024年6月29日 12時15分

-

チェック・ポイント・リサーチ、2024年5月に最も活発だったマルウェアを発表 国内首位は先月に続きAndroxgh0st、以下多種のマルウェアがひしめく結果に

PR TIMES / 2024年6月19日 15時45分

-

ネットスコープ、Cloudflare Workersを悪用したフィッシング手法 透過的フィッシングとHTMLスマグリングに関する調査結果を発表

PR TIMES / 2024年6月4日 13時45分

ランキング

-

120年ぶりの新紙幣に期待と困惑 “完全キャッシュレス”に移行の店舗も

日テレNEWS NNN / 2024年7月2日 22時4分

-

2小田急線「都会にある秘境駅」が利用者数の最下位から脱出!超巨大ターミナルから「わずか700m」

乗りものニュース / 2024年7月1日 14時42分

-

3「7月3日の新紙幣発行」で消費活動に一部支障も? 新紙幣関連の詐欺・トラブルにも要注意

東洋経済オンライン / 2024年7月2日 8時30分

-

4カチンコチンの「天然水ゼリー」が好調 膨大な自販機データから分かってきたこと

ITmedia ビジネスオンライン / 2024年6月30日 6時30分

-

5イオン「トップバリュ」値下げ累計120品目に 「だし香るたこ焼」など新たに32品目

ORICON NEWS / 2024年7月2日 16時26分

記事ミッション中・・・

記事にリアクションする

![]()

記事ミッション中・・・

記事にリアクションする

エラーが発生しました

ページを再読み込みして

ください