Kaspersky、悪名高いサイバー攻撃グループ「Lazarus」が新しいマルウェアを使用し核関連組織の職員を標的にしていたことを発見

PR TIMES / 2025年1月9日 13時0分

[本リリースは、2024年12月19日にKasperskyが発表したプレスリリースに基づき作成したものです]

--【概要】---

Kasperskyのグローバル調査分析チーム(GReAT)※はこのたび、悪名高いサイバー攻撃グループ「Lazarus(ラザルス)」が関与する攻撃活動「Operation DreamJob(オペレーションドリームジョブ、別名DeathNote:デスノート)」の新たな動きを発見しました。Operation DreamJobは、5年以上前から継続的に新しい巧妙な戦術を展開し攻撃を続けています。今回発見した攻撃対象には海外の核関連組織の従業員が含まれており、IT専門職向けのスキル評価テストに見せかけた三つの改ざんされたアーカイブファイルを使用し感染させていました。この攻撃活動は継続中で、今回新たに発見したオープンソースのプラグインを偽装したモジュール式バックドア「CookiePlus」を含む、さまざまな高度なマルウェアを使用しています。

--------------

2019年に出現したOperation DreamJobの攻撃活動は、それから5年の間に著しい進化を遂げ、世界中の暗号資産(仮想通貨)関連ビジネスを標的とした攻撃を行ってきました。2024年には標的を、欧州、ラテンアメリカ、韓国、アフリカのIT企業や防衛分野の企業に拡大しています。今回の発見では、ブラジルの核関連組織で働く複数の従業員と、ベトナムのある企業の従業員を標的としていたことが明らかになりました。

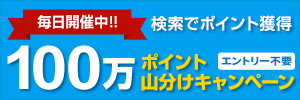

1カ月の間に、同じ組織の少なくとも2人の従業員が標的となり、航空宇宙や防衛分野の有名企業のIT専門職に応募するためのスキル評価に見せかけた複数のアーカイブファイルを受信しました。一つ目のアーカイブファイルを同じ組織内の2人の人物(後掲図内のHost A、Host B)に送信し、その1カ月後にHost Aに対してより積極的な攻撃を試みました。対象者に初めて接触する際は、LinkedInなどの求人プラットフォームを利用した可能性が高いと思われます。

Lazarusは、ダウンローダー、ローダー、バックドアなどさまざまなタイプのマルウェアを利用した複雑な感染チェーンを通じて、マルウェアの配布方法を進化させ、持続性を向上させています。今回はマルチステージの攻撃を仕掛けており、Windows向けリモートデスクトップビューアーであるVNC(Virtual Network Computing)ソフトウェアをトロイの木馬化して使用していたほか、マルウェア配布用に別の正規のVNCツールを使用していました。

[画像1: https://prcdn.freetls.fastly.net/release_image/11471/454/11471-454-0167c45d87bd5b1a0713638f7c03edc6-1139x409.png?width=536&quality=85%2C75&format=jpeg&auto=webp&fit=bounds&bg-color=fff ]

図:悪意のあるファイルが標的のホストに生成される流れ

Lazarusは上記に加えて、今回GReATのリサーチャーが発見し「CookiePlus」と名付けた未確認のプラグインベースのバックドアを使用していました。このバックドアは、オープンソースのNotepad++のプラグインであるComparePlusを偽装したものです。CookiePlusによってインストールされたマルウェアは、感染させたコンピューター名、プロセスID、ファイルパスなどのシステムデータを収集して指令サーバー(C2)に送信したり、CookiePlusのメインモジュールを一定時間「スリープ」させたりします。また、構成ファイルを改変して実行スケジュールを調整します。

KasperskyのGReATのセキュリティエキスパート、リュウ・ソジュン(Sojun Ryu)は、次のように述べています。「Operation DreamJobは、なりすましやスパイ活動に利用されかねないセンシティブなシステム情報を収集することから、データ窃取などにつながる多大なリスクがあります。CookiePlusは自身の動作を遅延させる機能を持ち、侵入時点での検知を回避しシステム上に長くとどまることができます。また、特定の時刻を設定することで、気付かれずに一定の間隔を空けて動作することが可能です。加えて、システムプロセスを操作して検知をいっそう困難にするとともに、システムへのさらなる被害や悪用につながる恐れがあります」

■ 詳細は、Securelistブログ(英語)「Lazarus group evolves its infection chain with old and new malware」でご覧いただけます。

※ グローバル調査分析チーム(Global Research and Analysis Team、GReAT、グレート)

GReATは当社の研究開発の中核部門として、脅威に関する情報収集、調査研究およびその成果発表などの活動を通じ、業界をリードしています。また、マルウェアによるインシデント発生時の対応措置を担当しています。

■ Kaspersky について

Kasperskyは1997年に設立された、グローバルなサイバーセキュリティおよびデジタルプライバシーの企業です。これまでに10億台以上のデバイスを新たなサイバー脅威や標的型攻撃から保護しています。深い脅威インテリジェンスとセキュリティの専門知識を生かし、革新性に富んだセキュリティソリューションやサービスを提供することで、世界中の企業、重要インフラ、政府機関、そして個人のお客様を守っています。当社の包括的なセキュリティポートフォリオには、業界をリードするエンドポイント保護製品、専門的なセキュリティ製品とサービス、そして高度なデジタル脅威に対抗するためのサイバーイミューン(Cyber Immune)ソリューションが含まれます。当社は22万社を超える法人のお客様の重要な資産を守る力になっています。詳しくは https://www.kaspersky.co.jp/ をご覧ください。

[画像2: https://prcdn.freetls.fastly.net/release_image/11471/454/11471-454-d4a7cf3116663b5355d5804044aa2078-650x325.jpg?width=536&quality=85%2C75&format=jpeg&auto=webp&fit=bounds&bg-color=fff ]

企業プレスリリース詳細へ

PR TIMESトップへ

この記事に関連するニュース

-

『M365/Gmailを狙う多様な脅威、メールセキュリティ導入だけでは安心できない理由』というテーマのウェビナーを開催

PR TIMES / 2025年1月8日 10時45分

-

Kasperskyのサービスが、QKS Groupの2024年「SPARK Matrix(TM)」のレポートでリーダーに選出される

PR TIMES / 2024年12月25日 13時45分

-

カスペルスキーの脅威動向レポート、悪意あるファイルは1日平均46万7000件に

週刊BCN+ / 2024年12月23日 14時31分

-

<Kaspersky Security Bulletin(その2):数字で振り返る2024年のサイバー脅威>

PR TIMES / 2024年12月20日 15時40分

-

チェック・ポイント・リサーチ、2024年11月に最も活発だったマルウェアを発表 国内・グローバルともにIoTデバイスや重要インフラを狙うAndroxgh0stが首位

PR TIMES / 2024年12月19日 16時15分

ランキング

-

11時間半の山越えバスが“タダ”!? 岐阜山間部の2大都市を結ぶ無料シャトルバス運行

乗りものニュース / 2025年1月15日 14時12分

-

2裏切られた気持ちでいっぱいです…月収25万円・65歳サラリーマン、毎年「ねんきん定期便」を必ずチェック、年金月19万円のはずが「初めての年金振込日」に知った衝撃事実に撃沈

THE GOLD ONLINE(ゴールドオンライン) / 2025年1月15日 8時15分

-

3悪質なデータ復旧事業者「レスキュー商法」の手口 多発する「納得できない作業結果と費用請求」

東洋経済オンライン / 2025年1月15日 8時0分

-

4松屋が「本気のガチ中華」で投入した商品の"正体" 「中華一番」の作者も唸る「水煮牛肉」の実力

東洋経済オンライン / 2025年1月15日 8時40分

-

5理想の体形や収入がいつまでも手に入らない理由 強い願いも「無意識」に打ち負かされてしまう

東洋経済オンライン / 2025年1月15日 8時15分

記事ミッション中・・・

記事にリアクションする

![]()

記事ミッション中・・・

記事にリアクションする

エラーが発生しました

ページを再読み込みして

ください